Alcatel 스위치 초기 설정 방법

알카텔-루슨트 사의 옴니 스위치 초기설정 방법입니다. 알카텔사의 스위치 OS는 "AOS 6" 와 "AOS 8" 두가지 버전이 있으며, "AOS 6" (옴니 6350)버전을 작성했습니다. 알카텔은 일반 콘솔 스위치와

blog.innern.net

해당 블로그에서 글을 퍼왔습니다

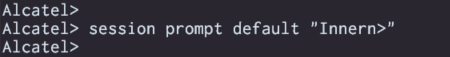

1. 장비 이름 설정 방법 입니다.

알카텔스위치에서는 타사의 스위치들과는 달리 "enable 모드"나 , "config 모드" 가 존재하지 않습니다.

작성하고 있는 스위치에서는, 장비 자체의 이름과, CLI에 보이는 이름 2가지로 나뉘어 있으며, CLI에서 보이는 이름

설정을 한 것은, 저장 후 리부팅해야 적용되어 보여집니다.

장비 이름 설정

" " 안에 이름을 설정하며, > 문자를추가한 이유는 직관성을 위해서 기입

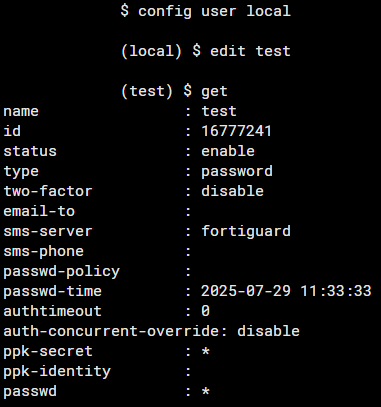

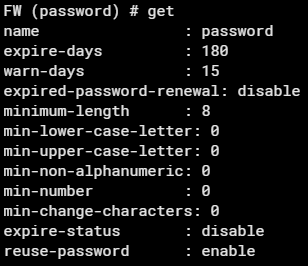

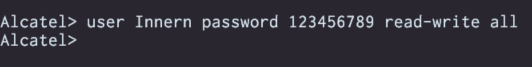

2. 유저계정 생성

계정생성을 하며 read 권한만 줄지 write 권한 까지 줄지 정할 수있습니다. 그리고 패스워드에 " ! " 문자는 포함할 수 없는 것으로 나옵니다.

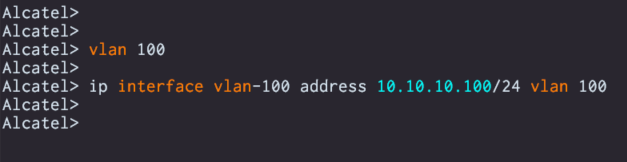

3. VLAN 생성과 ip 설정

VLAN 100 인터페이스에 따로 진입은 하지않는다.

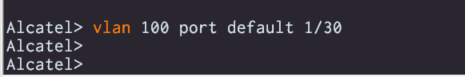

VLAN 100을 1/30 번 포트에 access

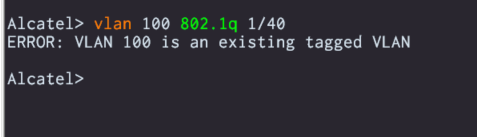

vlan 100 을 802.1q 프로토콜로 40번 포트에 할당

4. 디폴트 게이트웨이 설정

업링크 쪽으로 디폴트 게이트웨이 설정

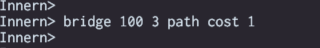

5. 스패닝 트리 설정

mode flat 은 일반 RSTP

mode 1x1 은 per stp 설정

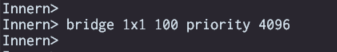

vlan 100의 priority 값을 설정

agg 3번의 path cost를 1로 설정

6. lacp 설정

알카텔 장비가 1대 뿐이여서 시스코의 3750과 lacp 로 묶었습니다. 알카텔 끼리 묶으실 때는 static으로 묶으면 됩니다.

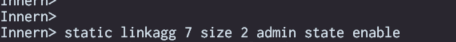

static으로 묶으실 때는

static 을 7번 ID로 agg를 생성, size 는 2개의 포트를 묶는다는 의미

static으로 24번과 25번 포트를 7번의 agg에 할당

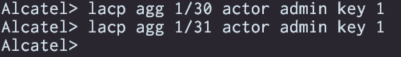

타사의 장비와 묶으실 때는 dynamic 방법으로 하시면 됩니다.

3번의 agg ID, 2개의 포트 , key 값은 1로 설정

30,31번 포트를 key 값이 1번인 agg 3 에 할당

장비가 agg로 묶이고 나서는 한개의 포트로 표시됩니다. vlan 100을 agg 3번에 할당합니다.

트렁크모드를 설정할 때는 802.1q 명령어로 하시면 됩니다.

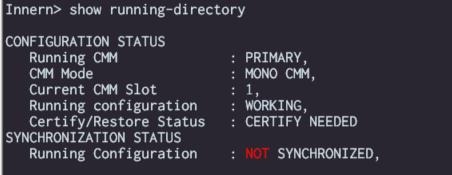

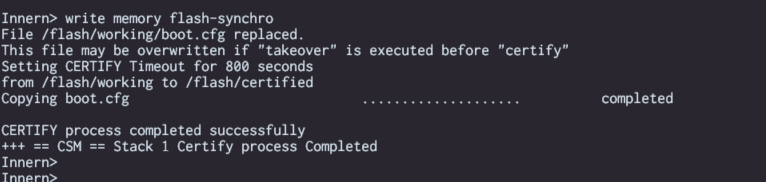

7. 저장과 reload

"AOS 6" 버전에는 working과, certified 모드가 존재합니다. 저장을 하면 모드의 디렉토리에 저장되는데,

working과 certified 디렉토리의 싱크를 통해서 이루어집니다. (보통 certified 모드는 백업 역할 )

certified 모드는 config 의 변경은 가능하나, 저장과 디렉토리간의 이동은 안됩니다.

" reload all " 명령어로 reload 하였으면 certified 모드로 진입하시게 되는데, 그러므로 저장을 위해서는 working 모드로 진입하시는 명령어로 리부팅 하셔서 저장과 컨피그를 하시면 됩니다.

show running-directory 명령어를 사용하여 확인하면 되시며,

러닝 상태와 certify와 싱크 확인 명령어

write memory flash-synchro 명령어로 sync 를 맞춥니다.

싱크로나이즈 된 것을 확인할 수있으며, CERTIFY NEEDED 를 " copy certified working " 명령어로 CERTIFED로 변경.

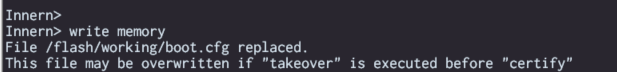

저장을 위해서 write memory 명어를 입력해주면 됩니다.

그리고 " reload all " 명령어로 재부팅하면 certified 디렉토리로 진입하기 때문에

" reload working no rollback-timeout " 명령어로 리로드 하여, working 디렉토리로 부팅을 시작하게 합니다.

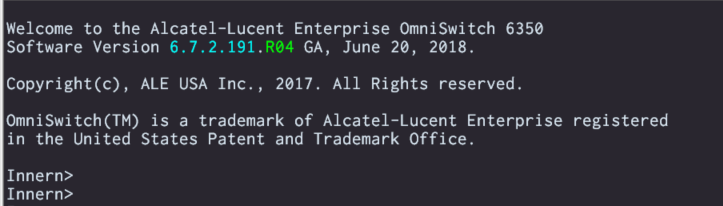

리로드되어 재부팅 된 모습이며, "session prompt default "Innern>" 명령어가 적용된 모습입니다.

감사합니다.